Unit 42研究人员在Docker Hub中 发现了30个恶意镜像,总下载量超过2000万次,保守估计加密货币挖矿活动获利20万美元。

过去几年里,Unit 42研究人员发现有基于云的加密货币挖矿攻击活动,其中矿工通过Docker Hub中的镜像进行部署。

· 云平台中包含有攻击目标的实例,比如CPU、容器、虚拟机等,每个实例被用来挖矿都可以带来巨大的收益。

· 云平台很难监控。矿工可以长期运行而不被发现,而且没有任何检测机制,用户只有在支付云服务使用账单时才可能会发现存在问题。

· 目前的云技术主要是基于容器的,而Docker Hub是默认的容器注册商。因此,攻击者利用Docker Hub来在被入侵的云端部署矿工。

研究人员对Docker Hub上的恶意挖矿镜像进行分析,发现了来自10个不同Docker Hub账户的30个镜像文件,累计下次次数超过2000万次。预计挖矿收益超过20万美元。

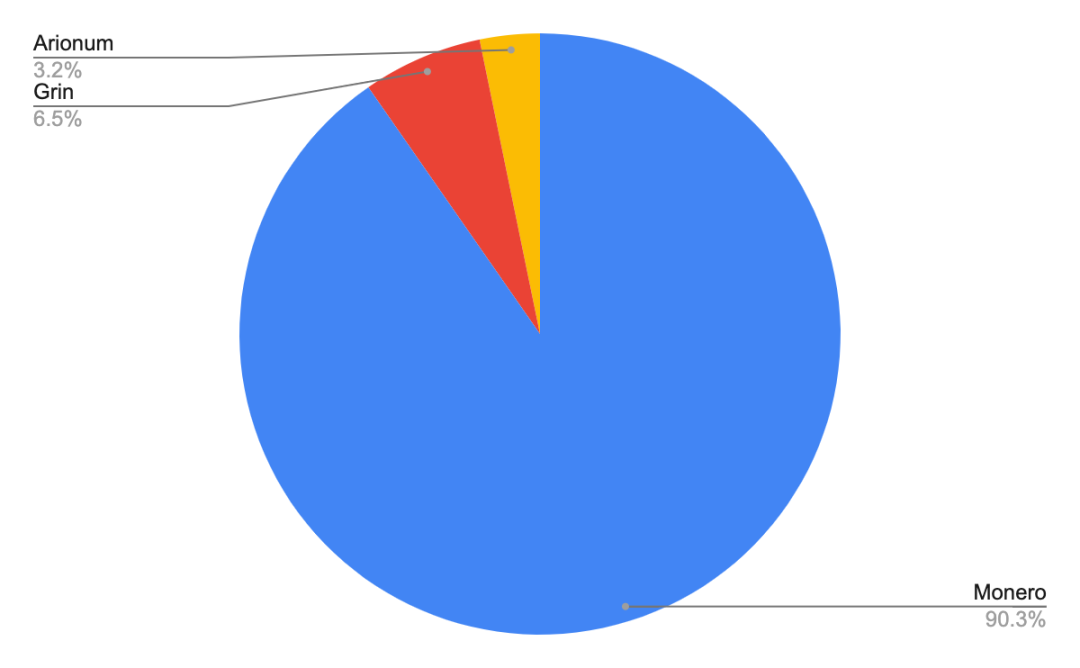

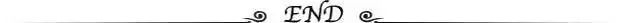

Docker Hub中加密货币挖矿镜像中的加密货币分布如下所示:

其中门罗币占比90.3%,Grin占比6.5%,Arionum占比3.2%。

门罗币是部署最多的加密货币挖矿机,攻击者首选门罗币的原因有:

· 门罗币提供了最大的匿名性。门罗币的交易是隐藏的,门罗币的匿名和隐私性使得攻击者的非法活动被隐藏。因此,很难追踪其资金的流向。

· 门罗币挖矿算法倾向于CPU挖矿。与其他加密货币挖矿算法需要ASIC或GPU进行挖矿不同的是,门罗币挖矿算法倾向于CPU挖矿。而所有的计算机都有CPU,因此矿工可以在任意一台机器上部署和运行。

· 门罗币是一款主流的加密数字货币。其交易量已经达到每天1亿美元,因此攻击者挖矿所得的门罗币可以很快出手。

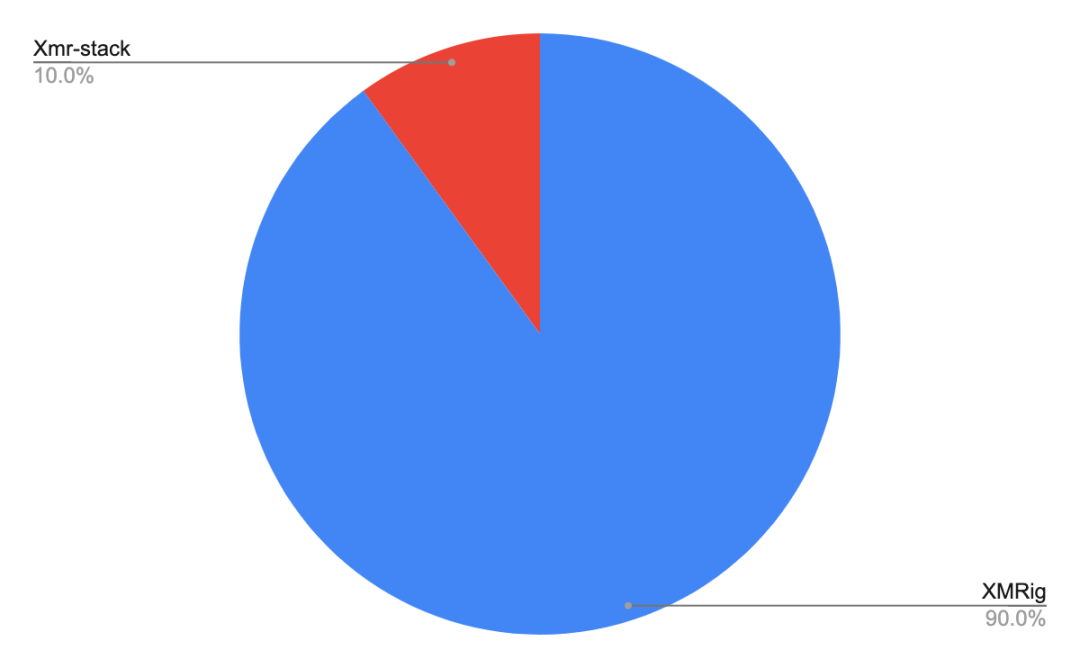

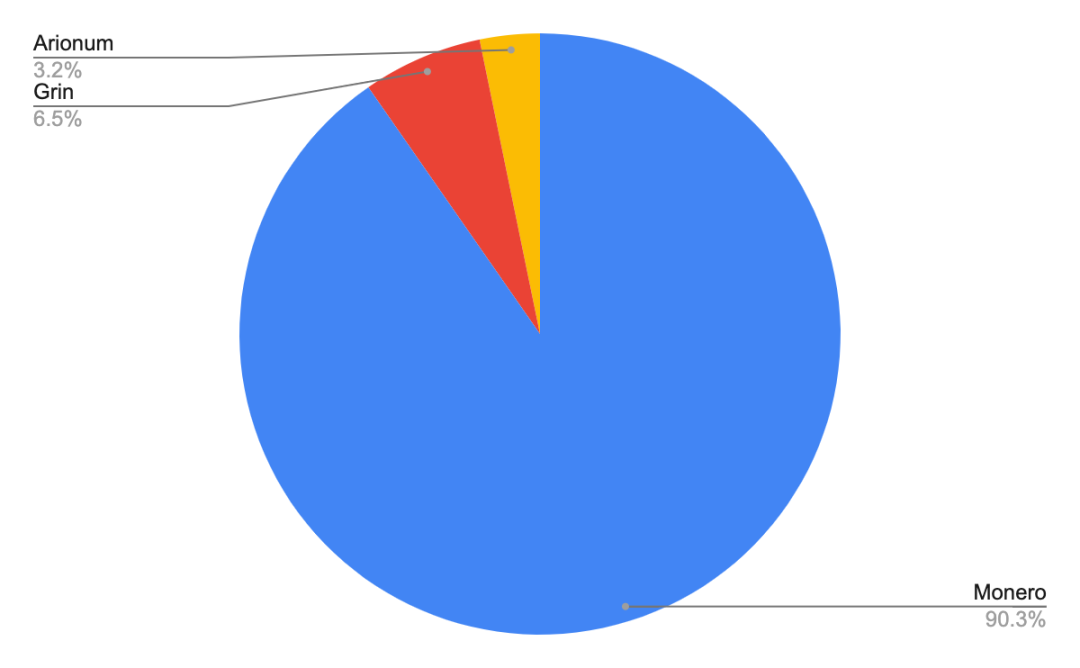

在进行门罗币挖矿的攻击活动中,攻击者使用最多的XMRig。由于XMRig非常高效率、且容易使用、而且是开源的。因此攻击者可以修改其代码。

研究发现有90%的攻击活动中使用XMRig,剩余10%使用Xmr-stack。

容器注册商允许用户升级其镜像,并在这一过程中上传一个新的标签tag到注册商处。Tag是一种对同一镜像的不同版本进行标记的方法。研究人员在分析镜像的tag时发现,一些镜像对不同的CPU架构或操作系统有不同的tag。攻击者这样做的目的可能是适配不同操作系统和CPU架构的可能的受害者。

在部分镜像中,研究人员还发现有不同类型加密货币挖矿机的tag。这样,攻击者就可以针对受害者的硬件来选择最好的加密货币挖矿机。

在这些镜像中研究人员发现同一个镜像中的钱包地址和矿池凭证是相同的。在这些id的帮助下,研究人员成功地对每个攻击活动进行了分类。研究人员进一步分析还发现有大量的Docker Hub账户是属于同一攻击活动的。比如,021982、dockerxmrig、ggcloud1 和 ggcloud2等账户。

研究人员分析发现Docker Hub中存在用于加密货币挖矿攻击活动的恶意镜像文件,总下载超过2000万次。其中主要进行门罗币挖矿,保守估计加密货币挖矿活动获利20万美元。

参考及来源:https://unit42.paloaltonetworks.com/malicious-cryptojacking-images/

612600Docker Hub中发现30个恶意镜像,下载次数超2000万

文章评论